- Автор Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:31.

- Последно модифициран 2025-06-01 06:05.

Притеснявате ли се за сигурността на вашата мрежа или мрежата на някой друг? Една от основите на мрежовата сигурност е да се уверите, че вашият рутер е защитен от нарушители. Един от основните инструменти, които могат да бъдат използвани за защитата му, е Nmap или Network Mapper. Тази програма ще сканира целта и ще докладва за отворените и затворените портове. Експертите по мрежова сигурност използват тази програма за тестване на мрежовата сигурност. За да научите как да използвате програмата, прочетете тази статия wikiHow.

Стъпка

Метод 1 от 2: Използване на Zenmap

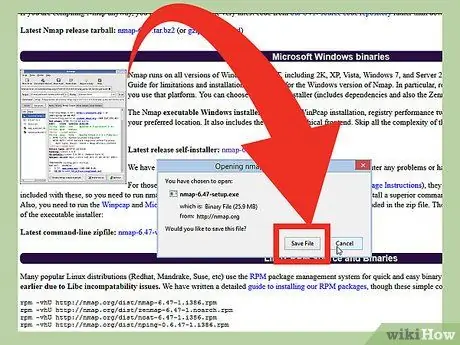

Стъпка 1. Изтеглете инсталационния файл на Nmap

Този файл (файл) може да бъде получен безплатно от уебсайта на разработчика Nmap. Препоръчва се директно да изтеглите инсталационния файл на Nmap от уебсайта на разработчика, за да избегнете вируси или фалшиви файлове. Изтегленият инсталационен файл на Nmap съдържа приложението Zenmap. Zenmap е графичен интерфейс за Nmap, който помага на начинаещите потребители да сканират компютрите си, без да се налага да изучават командния ред.

Програмата Zenmap е достъпна за операционни системи Windows, Linux и Mac OS X. Можете да намерите всички инсталационни файлове за всички операционни системи на уебсайта на Nmap

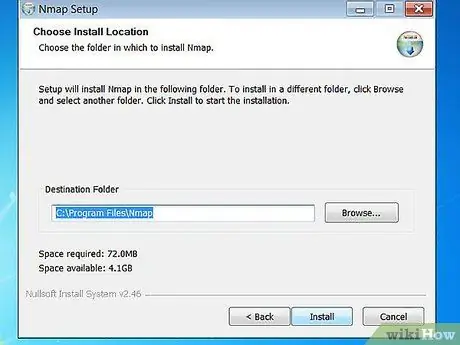

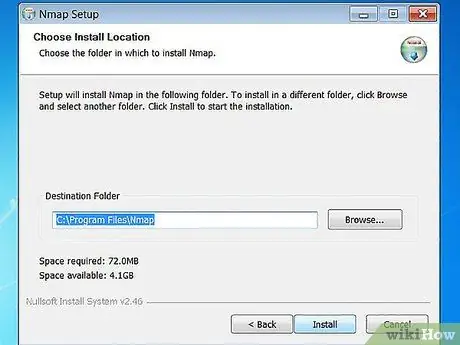

Стъпка 2. Инсталирайте Nmap

Стартирайте инсталационния файл Nmap, след като бъде изтеглен. Ще бъдете помолени да изберете компонентите на програмата, които искате да инсталирате. За да увеличите максимално производителността на Nmap, препоръчваме да маркирате всички опции. Nmap няма да инсталира рекламен или шпионски софтуер.

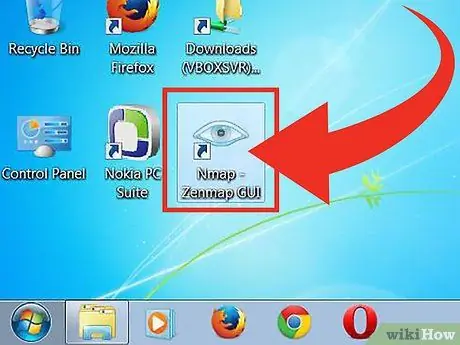

Стъпка 3. Стартирайте програмата “Nmap - Zenmap GUI”

Ако използвате опцията по подразбиране, когато инсталирате Nmap, ще видите иконата Nmap на работния плот. В противен случай потърсете тази икона в менюто "Старт". Отварянето на Zenmap ще стартира програмата.

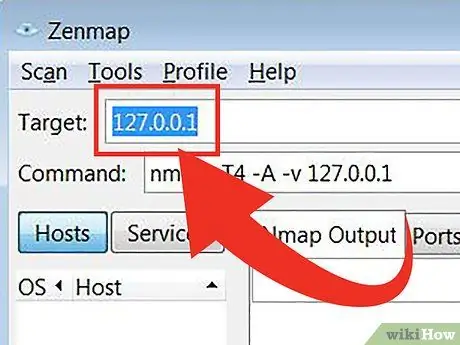

Стъпка 4. Въведете целта, която искате да сканирате

Програмата Zenmap улеснява процеса на сканиране. Първата стъпка към стартиране на сканиране е да изберете цел. Можете да въведете домейн (example.com), IP адрес (127.0.0.1), мрежа (192.168.1.0/24) или комбинация от тези цели.

В зависимост от интензивността и целта на сканирането, стартирането на Nmap сканиране може да наруши правилата, определени от вашия доставчик на интернет услуги, и може да ви затрудни. Препоръчваме ви да проверите местните закони и договорите на доставчика на интернет услуги, преди да стартирате Nmap сканиране на цели, произхождащи извън вашата мрежа

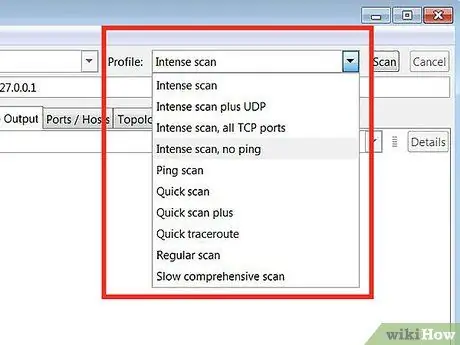

Стъпка 5. Изберете Профил

Профилът е предварително зададена настройка, която съдържа набор от модификатори, които определят целта за сканиране. Тази функция ви позволява бързо да изберете типа сканиране, без да се налага да въвеждате модификатор в командния ред. Изберете профил, който отговаря на вашите нужди:

- Интензивно сканиране - Старателно извършени сканирания. Този профил съдържа откриване на операционна система (операционна система или операционна система), откриване на версия, сканиране на скриптове (скрипт), трасиране и време за агресивно сканиране. Тази опция е сканиране, което може да попречи на системата и мрежата.

- Ping сканиране - Това сканиране се използва за установяване дали целта е влязла в мрежата (онлайн). Тази опция няма да сканира никакви портове.

- Бързо сканиране - Това сканиране е по -бързо от обикновеното сканиране, тъй като тази опция има агресивно време за сканиране и сканира само избрани портове.

- Редовно сканиране - Тази опция е стандартно сканиране на Nmap без никакъв модификатор. Това сканиране ще върне пинговете и отворените портове към целта.

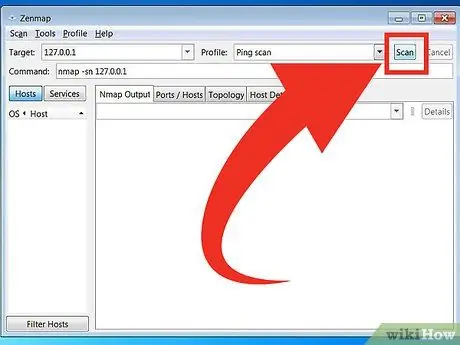

Стъпка 6. Щракнете върху Сканиране, за да започнете сканирането

Резултатите от сканирането ще бъдат показани в реално време в раздела Nmap Output. Продължителността на сканиране варира в зависимост от избрания профил на сканиране, разстоянието между компютъра и целта и целевата мрежова конфигурация.

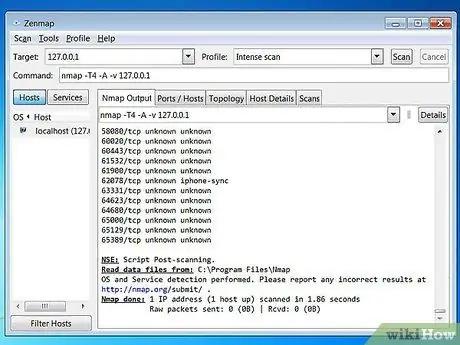

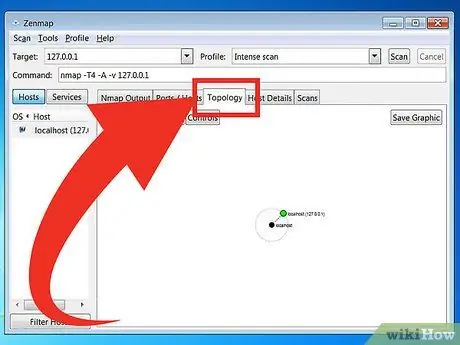

Стъпка 7. Вижте резултатите от сканирането

Топология - Този раздел показва трасето за извършеното от вас сканиране. Можете да видите колко скокове (част от пътя, който се намира между източника и местоназначението на данните), през които данните минават, за да достигнат целта.

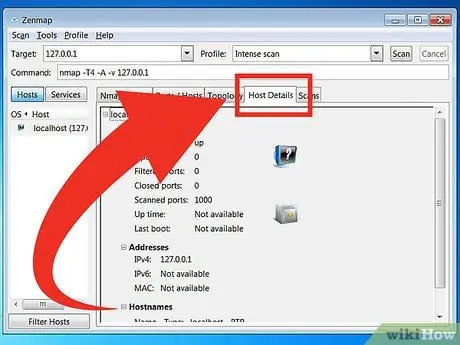

Подробности за хоста - Този раздел показва обобщение на данните, получени от целевото сканиране, като например броя на портовете, IP адреса, името на хоста (име на хост), операционната система и други.

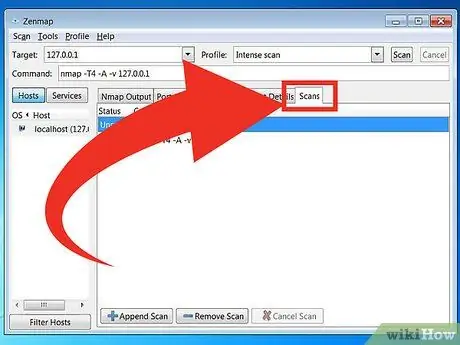

Сканира - Този раздел съхранява всички команди (команди), които са били активирани при предишното сканиране. Разделите ви позволяват бързо да сканирате отново цели с определен набор от параметри.

Метод 2 от 2: Използване на командния ред

Стъпка 1. Инсталирайте Nmap

Преди да използвате Nmap, първо трябва да го инсталирате, за да можете да го стартирате от командния ред на операционната система. Програмата Nmap е с малки размери и може да бъде получена безплатно от разработчиците на Nmap. Следвайте инструкциите по -долу, за да инсталирате Nmap на вашата операционна система:

-

Linux - Изтеглете и инсталирайте Nmap от вашето хранилище. Nmap е наличен в повечето големи хранилища на Linux. Въведете следната команда въз основа на дистрибуцията на Linux, която имате:

Изпълнете просто сканиране на Nmap Стъпка 8 Bullet1 - За Red Hat, Fedora и SUSE

- (64-битов)

- За Debian и Ubuntu

rpm -vhU

(32-битов) ИЛИ

rpm -vhU

sudo apt-get install nmap

За Windows - Инсталирайте инсталационния файл Nmap. Този файл може да бъде получен безплатно от уебсайта на разработчика Nmap. Препоръчва се директно да изтеглите инсталационния файл на Nmap от уебсайта на разработчика, за да избегнете вируси или фалшиви файлове. Използването на инсталационния файл на Nmap ви позволява бързо да инсталирате инструмента на командния ред на Nmap, без да се налага да извличате файловете в правилната папка.

Ако не искате графичния интерфейс на Zenmap, можете да премахнете отметката от процеса на инсталиране на Nmap

За Mac OS X - Изтеглете файла с изображение на диска (компютърен файл, който съдържа съдържанието и структурата на дисковия том) Nmap. Този файл може да бъде получен безплатно от уебсайта на разработчика Nmap. Препоръчва се директно да изтеглите инсталационния файл на Nmap от уебсайта на разработчика, за да избегнете вируси или фалшиви файлове. Използвайте инсталационните файлове, съдържащи се във файла с изображение на диска, за да инсталирате Nmap на компютъра. Nmap изисква OS X версия 10, 6 или по -нова.

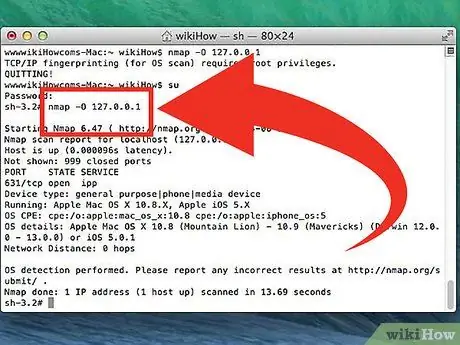

Стъпка 2. Отворете командния ред

Командата Nmap се изпълнява от командния ред и резултатите от сканирането се показват под командата. Можете да използвате променливи, за да промените сканирането. Можете да стартирате сканиране от всяка папка в командния ред.

-

За Linux - Отворете терминала, ако използвате графичния интерфейс за вашата дистрибуция на Linux. Местоположението на терминала варира в зависимост от типа дистрибуция на Linux.

Изпълнете просто сканиране на Nmap Стъпка 9 Bullet1 -

За Windows - Можете да отворите прозорец на командния ред, като натиснете клавиша Windows + R и въведете "cmd" в полето Run. Потребителите на Windows 8 могат да натиснат клавиша Windows + X и да изберат командния ред от менюто. Можете да стартирате сканиране на Nmap от всяка папка.

Изпълнете просто сканиране на Nmap Стъпка 9Bullet2 -

За Mac OS X - Отворете приложението Terminal, което се намира в поддиректорията Utility на папката Applications.

Изпълнете просто сканиране на Nmap Стъпка 9Bullet3

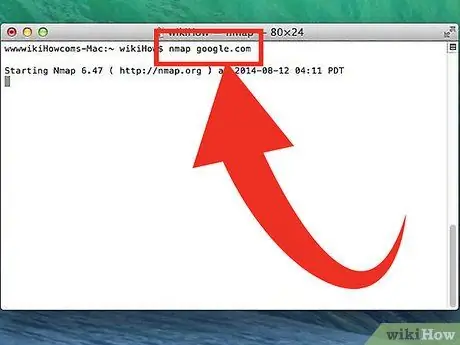

Стъпка 3. Изпълнете сканиране на целевия порт

За да изпълните основно сканиране, въведете

nmap

. Това ще направи пинг на целта и ще сканира порта. Това сканиране е лесно за откриване. Резултатът от сканирането ще се покаже на екрана. Може да се наложи да преместите прозореца нагоре, за да видите цялото сканиране.

В зависимост от интензивността и целта на сканирането, стартирането на Nmap сканиране може да наруши правилата, определени от вашия доставчик на интернет услуги, и може да ви затрудни. Препоръчваме ви да проверите местните разпоредби и договора на доставчика на интернет услуги, който използвате, преди да стартирате Nmap сканиране на цели, произхождащи извън вашата мрежа

Стъпка 4. Изпълнете модифицираното сканиране

Можете да използвате командни променливи, за да промените параметрите на сканиране, така че резултатите от търсенето да имат повече или по -малко информация. Промяната на променливата за сканиране ще промени нивото на смущения, генерирани от сканирането. Можете да добавите няколко променливи, като поставите интервал между всяка променлива. Променливата се поставя пред целта:

nmap

- - sS - Това е SYN сканиране, извършено безшумно. Това сканиране е по -трудно за откриване от стандартното сканиране. Сканирането обаче ще отнеме повече време. Много съвременни защитни стени могат да откриват „-sS“сканирания.

- - sn - Това е пинг сканиране. Това сканиране ще деактивира сканирането на портове и ще провери само за хостове, които са влезли в мрежата.

- - О - Това е сканиране на операционна система. Това сканиране ще се опита да определи целевата операционна система.

- - А - Тази променлива активира няколко често използвани сканирания: откриване на ОС, откриване на версия, сканиране на скриптове и трасиране.

- - F - Това сканиране активира бързия режим и намалява броя на сканираните портове.

- - v - Това сканиране ще покаже повече информация в резултатите от търсенето, за да можете да ги разберете по -лесно.

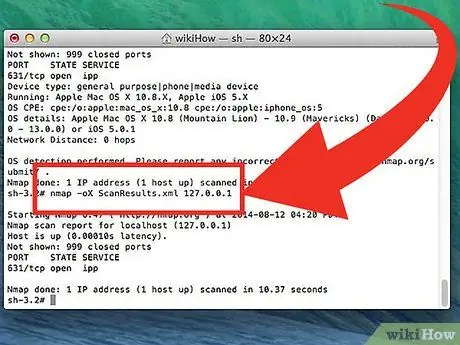

Стъпка 5. Конвертирайте резултатите от сканирането в XML файл

Можете да конвертирате резултатите от сканирането в XML файл, така че да можете да ги видите лесно във всеки браузър. За да направите това, трябва да използвате променливата - oX и също така посочете името на XML файла. По -долу е даден пример за командата, използвана за преобразуване на резултатите от сканирането в XML файл:

nmap -oX Резултат от търсенето.xml

XML файлът ще бъде записан в папката, където сте запазили работния файл

Съвети

- Ако целта не реагира, опитайте да добавите „-P0“към сканирането. Това ще принуди Nmap да започне сканиране, дори ако програмата смята, че избраната цел не може да бъде намерена. Този метод е полезен за компютри, които са блокирани от защитна стена.

- Искате ли да знаете хода на сканирането? Докато сканирането е в ход, натиснете интервала или произволен клавиш, за да видите напредъка на сканирането на Nmap.

- Ако сканирането отнема много време (двадесет минути или повече), опитайте да добавите „-F“към сканирането на Nmap, за да направите сканирането на Nmap само често използвани портове.

Внимание

- Ако често изпълнявате сканиране на Nmap, бъдете готови да отговорите на въпросите на вашия доставчик на интернет услуги. Някои доставчици на интернет услуги гледат редовно трафика на Nmap и Nmap е лесен инструмент за откриване. Nmap е инструмент, който е известен на много и обикновено се използва от хакери. Като такъв може да бъдете заподозрян от вашия доставчик на интернет услуги и трябва да обясните подробно защо използвате Nmap.

- Уверете се, че имате разрешение за сканиране на целта! Сканирането на www.whitehouse.gov може да ви създаде проблеми. Опитайте да сканирате scanme.nmap.org, ако искате да опитате приложението Nmap. Този уебсайт се управлява и поддържа от разработчици на Nmap. Следователно можете да го сканирате, без да се притеснявате, че ще попаднете в беда.